修订后的《网络安全法》已于2026年1月1日起施行,关键信息基础设施运营者密码合规的法律责任全面升级。在实际推进中,许多从IT安全领域转型的团队低估了工控场景的特殊性——用IT系统的改造逻辑去估算工控改造的代价,结果往往超期数倍、超支数倍。

法规已到,但工控系统的历史包袱还在

《商用密码应用安全性评估管理办法》自2023年11月1日起施行,明确要求关键信息基础设施和三级以上信息系统每年至少完成一次密评。《关键信息基础设施安全保护条例》同样规定,被认定为关基的系统须"按照国家有关标准使用商用密码进行保护,自行或委托商用密码检测机构开展商用密码应用安全性评估"。

然而,业内专业机构的评估结论早已明确:工控系统不同于传统信息系统,传统的密码技术与产品无法直接迁移于工业控制系统。这一判断,并非对某个项目的个案描述,而是对整个行业现状的系统性判断。

IT系统的改造逻辑,在哪里失效了

实时性不可妥协

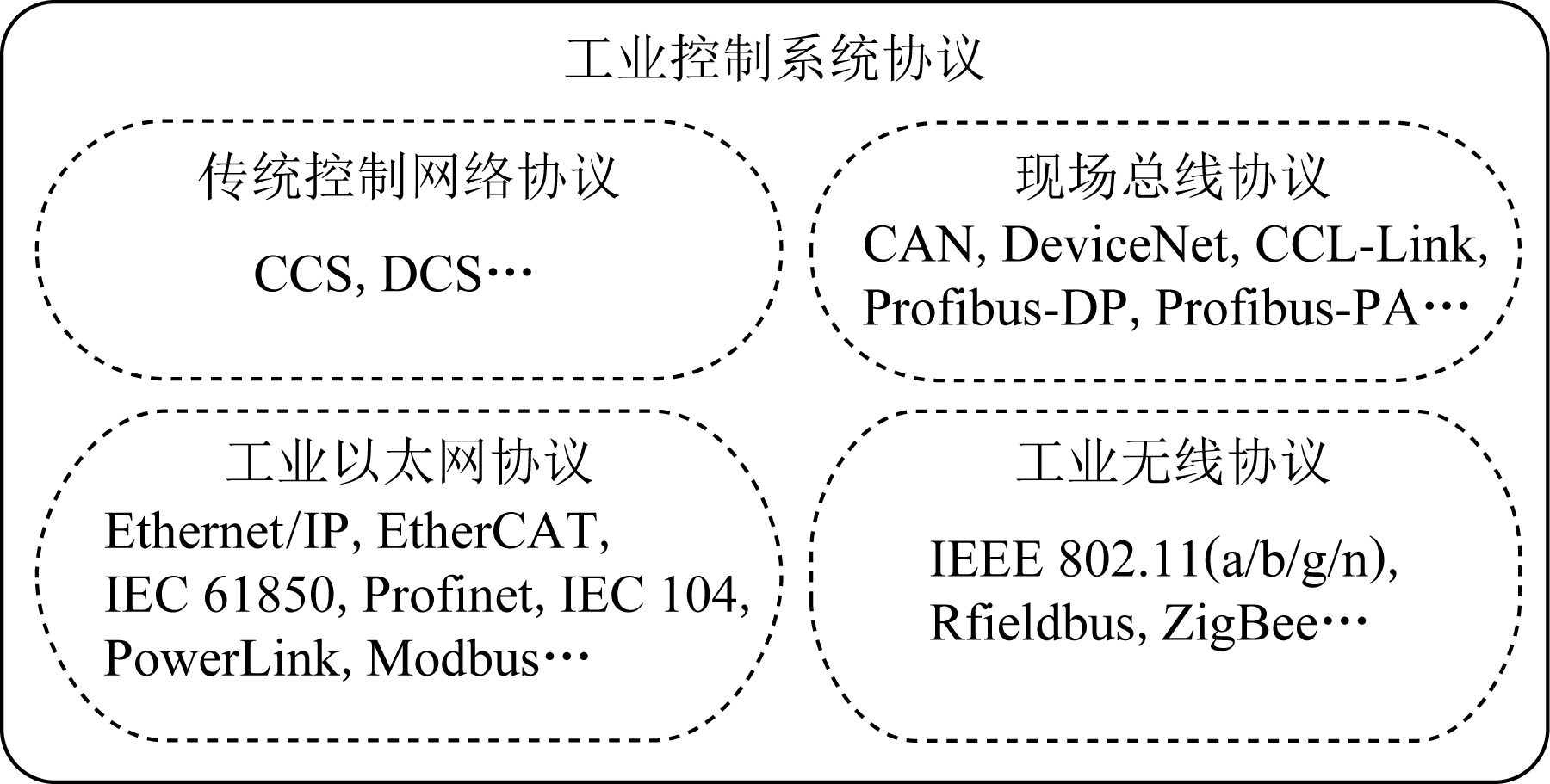

Modbus、OPC-UA、IEC 61850等工控协议运行在毫秒级时序上。国密算法握手引入的计算延迟,会破坏PLC与上位机的通信节拍,轻则误报,重则停机。IT系统可接受500ms的加密开销;工控系统不能。

停机窗口以小时计

电力、热力、轨道交通等行业的计划检修窗口,通常为每年一次或数年一次,且时长高度受限。在此窗口内完成密码改造、全面测试与验证回滚,时间根本不够。IT系统的停机窗口可以随时申请,工控不行。

存量设备无法升级

大量在网运行的PLC、RTU、工控机,出厂年代早于国密算法标准。硬件固化的加密模块不支持SM2/SM3/SM4,厂商已停止维护,既无法打补丁,更无法替换密码芯片。这部分设备不是不愿改,是物理上无法改。

让密码能力在系统外侧生长

既然深度改造行不通,行业摸索出的可行路径是:将密码能力"外挂"于工控系统的通信链路和数据出入口,而非嵌入系统内部。原有工控程序零改动,密码合规通过网络层的VPN网关、数据库加密网关、签名验签服务器等标准化产品来承载。

这一"免改造"方案的核心逻辑是:既然无法改变控制器,就在控制器的上游与出口处建立密码防护层。物理环境、网络通信、应用数据三个维度分别由不同产品覆盖,最终满足GB/T 39786密评要求,而工控系统本身感知不到任何变化。

这不是完美方案,但在存量资产庞大、改造窗口受限的现实约束下,它是当前技术经济条件下少数能真正落地的路径之一。工控密码改造不应被简单类比为"跟IT改造一样,只是慢一点"——它是另一个量级的工程问题,需要另一个量级的解题思路。

工控系统密码合规,可以不动一行业务代码

中安云科在工业控制与物联网安全产品线上,形成了一套以"免改造"为核心理念的轻量化合规方案:工控程序零改动,密码能力通过标准化产品部署在系统的通信链路与数据出入口处,从外侧建立密码防护层。

方案覆盖物理环境、网络通信、设备计算、应用数据四个维度,基于全线通过国家商用密码认证的产品,帮助运营者在不中断生产的前提下取得密评报告,规避新《网络安全法》下的合规处罚风险。

FAQ

新《网络安全法》对工控系统密码不合规的处罚力度有多大?

修订后的《网络安全法》已于2026年1月1日施行,法律责任全面升级。关键信息基础设施运营者若使用未经安全审查的网络产品,面临采购金额1至10倍罚款;情节严重的,可处200万至1000万元罚款,直接责任人处20万至100万元,并可被责令停业整顿或吊销许可证。此次修订取消了"经责令改正而拒不改正"的前置条件,改为"违法即可处罚",执法门槛实质性降低。

中安云科"免改造"方案能通过密评吗?还是只能应付检查?

合规性取决于方案是否真正满足GB/T 39786对密码应用"合规性、正确性、有效性"的要求,而非是否修改了原有系统代码。中安云科方案所采用的全线产品均持有国家商用密码产品认证证书,部署架构可配合专业密评机构完成审定,具备取得密评报告的完整条件。"免改造"描述的是工控程序侧的零变动,不代表合规层面的简化处理。

外置密码产品对工控实时性的影响能控制在什么范围?

中安云科密码产品的SM4对称加解密性能已达80Gbps量级,对工控通信链路的额外延迟通常在微秒级,远低于工控协议的容忍阈值。但具体影响因网络拓扑、设备型号和流量特征而异。规范的实施流程应包含改造前基线测试、改造后延迟对比验证,以及仿真环境压力测试,而非直接在生产系统上验证。